A decentralizált pénzügyi (DeFi) protokoll Dough Finance 1,8 millió dollárnyi digitális eszközt veszített, miután a protokollt egy flash-loan támadás érte.

Július 12-én a Web3 biztonsági cég, a Cyvers jelezte, hogy több gyanús tranzakciót észlelt. A cég kommunikált az Aave hitelezési protokollal, hogy ellenőrizze, érintettek-e a poolok. A biztonsági cég azonban megerősítette, hogy az Aave-en belüli poolok biztonságban vannak.

https://twitter.com/CyversAlerts/status/1811663035242553450

Ennek ellenére a Dough Finance szenvedte el a támadás súlyát. A Cyvers szerint a támadó a Railgun zéró-tudás (ZK) protokollon keresztül finanszírozta a támadást, és az ellopott USD Coin-t Etherre cserélte. A támadó összesen 608 ETH-t kapott, ami körülbelül 1,8 millió dollárt ér.

A hacker manipulálta az intelligens szerződést

A Web3 biztonsági szolgáltatója, az Olympix kiemelte, hogy a kihasználás a „ConnectorDeleverageParaswap” szerződésen belüli érvénytelenített hívási adatoknak köszönhető. A cég kifejtette:

https://twitter.com/Olympix_ai/status/1811672882080010705

Emiatt a támadó képes volt manipulálni az adatokat és ellopni a pénzeszközöket.

Az Olympix szerint azok, akik a DeFi protokoll kihasználatlan szerződésében helyeztek el pénzeszközöket, érintettek lehetnek. A biztonsági szolgáltató azonban megjegyezte, hogy a hackelés nem érintette az Aave poolokat.

A biztonsági szolgáltató azt is tanácsolta a Dough Finance felhasználóinak, hogy fontolják meg pénzük biztonságos pénztárcába történő kivonását. Továbbá felszólították a felhasználókat, hogy figyeljék a Dough Finance csapatának bejelentéseit, és kerüljék a protokollal való interakciót, amíg a helyzet meg nem oldódik.

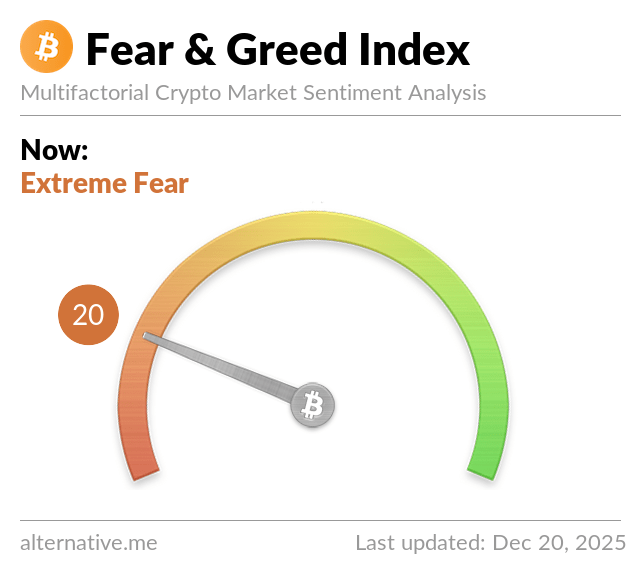

Több mint 1 milliárd dollárt veszítettek biztonsági incidensek miatt 2024-ben

Míg a Dough Finance hackelésének veszteségei csak közel 2 millió dollárt tettek ki, addig a kriptotér többi része már több mint 1 milliárd dollárnyi digitális vagyont veszített a téren belüli különböző incidensek miatt.

Július 3-án a CertiK blokkláncbiztonsági vállalat közzétette biztonsági jelentését, amelyben kiemelte, hogy az onchain incidensekből származó veszteségek már 2024 első felében elérték az 1,19 milliárd dollárt. A veszteségek nagy részét adathalász-támadásoknak és privát kulcsok kompromittálódásának tulajdonították.

A CertiK szerint az adathalász-támadások miatt közel 500 millió dollárt veszített a tér, míg a privát kulcsok kompromittálódása közel 409 millió dolláros veszteséget okozott.

A CertiK társalapítója, Ronghui Gu kiemelte, hogy sürgősen szükség van a többfaktoros hitelesítési módszerek, például a kétfaktoros hitelesítés (2FA) és a biztonsági kulcsok bevezetésére.

A flash loan támadás egy olyan technika a kriptovaluták világában, amelyet kihasználva a támadók pillanatok alatt nagy összegű hitelt vesznek fel anélkül, hogy biztosítékot kellene nyújtaniuk. Az ilyen hiteleket azonnal vissza kell fizetni ugyanazon tranzakció részeként, amelyben felvették, különben a tranzakció nem valósul meg.

A támadás menete a következő:

- Flash loan felvétele: A támadó egy okosszerződés (smart contract) segítségével flash loan-t vesz fel egy decentralizált pénzügyi (DeFi) platformon, például az Aave vagy a dYdX szolgáltatásán keresztül.

- Tőkeáttételes tranzakciók végrehajtása: A felvett kölcsönt azonnal felhasználják különböző kereskedelmi vagy arbitrázs stratégiák végrehajtására. Ezek során kihasználják a piaci réseket, árfolyamkülönbségeket vagy más sebezhetőségeket a DeFi ökoszisztémában.

- Profit realizálása: A tranzakciós sorozat végén a támadó visszafizeti az eredeti kölcsönt és az abból származó kamatot, a fennmaradó profit pedig az övé marad.

Egy ilyen támadás során például a támadó kihasználhat egy sebezhetőséget egy likviditási poolban (likviditási medencében), vagy manipulálhatja az árfolyamokat különböző decentralizált tőzsdéken (DEX-eken).

A flash loan támadások azért különösen veszélyesek, mert:

- Nincs szükség biztosítékra a hitel felvételekor.

- Nagy összegű pénzeket lehet mozgatni és visszafizetni egyetlen tranzakció során.

- A támadás gyors és nehezen követhető, mivel a teljes tranzakciós lánc egyetlen blokkon belül valósul meg.

Az ilyen támadások elleni védekezés magában foglalja a DeFi protokollok biztonsági ellenőrzését, a szerződések auditálását, és a potenciális sebezhetőségek folyamatos monitorozását.

A kriptomagazin.hu oldalon található információk és elemzések a szerzők magánvéleményét tükrözik. A jelen oldalon megjelenő írások, cikkek nem valósítanak meg a 2007. évi CXXXVIII. törvény (Bszt.) 4. § (2). bek 8. pontja szerinti befektetési elemzést és a 9. pont szerinti befektetési tanácsadást. Bármely befektetési döntés meghozatala során az adott befektetés megfelelőségét csak az adott befektető személyére szabott vizsgálattal lehet megállapítani, melyre a jelen oldal nem vállalkozik és nem is alkalmas. Az egyes befektetési döntések előtt éppen ezért tájékozódjon részletesen és több forrásból, szükség esetén konzultáljon befektetési tanácsadóval!

A cikkekben megjelenő esetleges hibákért téves információkból eredendő anyagi károkért a kriptomagazin.hu felelősséget nem vállal.